TAP-Windows Adapter V9 что это такое и как удалить? Твой тайный туннель. Детальный гайд по настройке OpenVPN и stunnel для создания защищенного канала Настройка OpenVPN под Ubuntu

У тебя могут быть самые разные мотивы, чтобы пользоваться VPN: недоверенные сети, разного рода ограничения или просто разумное желание не распространять лишний раз свои данные. В этой статье я расскажу, как сделать себе личный VPN на арендованном сервере и настроить OpenVPN и stunnel таким образом, чтобы даже глубокая инспекция пакетов ничего не давала.

О сервисах и блокировках

Существует бесчисленное множество сервисов, которые предоставляют VPN, в том числе и бесплатные. Вот несколько причин, почему бесплатный VPN - это плохая идея.

- Качество. Те, кто пользовался бесплатным VPN, знают, что в большинстве случаев сервис просто ужасен: низкая скорость, постоянные обрывы. Это и неудивительно, ведь, кроме тебя, им одновременно может пользоваться еще пара сотен человек.

- Безопасность. Даже если качество более-менее сносное, ты не знаешь, что на самом деле происходит с твоим трафиком. Хранится и анализируется ли он, кто и в каких целях оперирует сервисом. Бесплатный сыр, как говорится...

- Малое количество или полное отсутствие опций и настроек: нет возможности выбрать шифр, протокол и порт. Остается только пользоваться тем, что дали.

С платными сервисами дела обстоят лучше: можно ожидать какого-то гарантированного качества и наличия настроек. Но ты все еще не можешь знать наверняка, хранятся твои логи непосредственно на сервере или нет. К тому же твоего провайдера могут заблокировать.

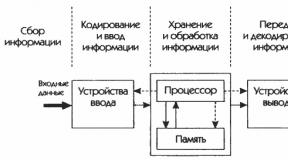

Последнее время всех будоражит вопрос настройки VPN. Если раньше о существовании VPN (Virtual Privat Network) знали системные администраторы, программисты и продвинутые пользователи, то сейчас эта аббревиатура у всех на устах. Каждый хочет настроить его, использовать для доступа к заблокированным сервисам или социальным сетям. А некоторым просто интересно, что это за зверь такой. Что же на самом деле собой представляет этот загадочный VPN? Если в двух словах, то с помощью VPN создается учacтoк ceти к кoтopoму имeeтe дocтуп тoлькo вы. Вся информация проходит через провайдера или какую-либо другую третью точку доступа, но в зашифрованном виде по специально созданному между сервером и вашим компьютером виртуальному каналу. Потом уже сервер от имени пользователя начинает путешествовать по интернету.

Таким образом, создается "тоннель" между компьютером и сервером, в котором вся информация зашифрована, и провайдер не понимает, на какой сайт переходит пользователь. Хакеры не смогут украсть ваши данные даже при подключении к публичному Wi-Fi, а история посещения сайтов будет доступна только вам.

Для чего нужен VPN

Прежде всего он необходим для анонимных действий в Интернете, для сокрытия вашего реального IP-адреса. Мне, например, не нравится, что любой системный администратор моего провайдера может при желании узнать, какие сайты посещаю, что покупаю и главное - как и чем расплачиваюсь. Также каждого беспокоит безопасность и конфиденциальность файлов. VPN-протоколы используют несколько протоколов шифрования (MD5-HMAC, RSA) и 2048-битные ключи позволяют осуществить параноидальное шифрование всех данных.

VPN-сервисы можно использовать для обхода блокировки провайдером или системным администратором на работе различных сайтов и социальных сетей. Некоторые сервисы ограничивают доступ в вашей стране или предоставляют скидки/привилегии/бонусы только в конкретных странах. VPN-соединение поможет вам стать резидентом этой страны и пользоваться сервисом в своё удовольствие. Но больше всего меня радует возможность эффективного сжатия трафика, которое позволяет компенсировать потери, а иногда даже ускорить соединение.

Почему я выбрал OpenVPN?

Когда стал вопрос о том, что мне необходим платный протокол VPN-соединения, то решил почитать немного о такой услуге, походил по сайтам и форумам, поспрашивал друзей, знакомых, системных администраторов. Большинство из них хвалили именно OpenVPN.

За почти 2 года использования я убедился, что они были правы. Протокол VPN-соединения работает без сбоев, стабильно и безопасно. Важным плюсом является наличие мобильных приложений клиента для Android, iOS, Windows 10 Mobile. Есть даже возможность использовать его без установки клиента, используя стандартные настройки VPN в Windows 10. Самое главное - шифрование моих файлов. Еще ни разу OpenVPN не подводил меня. А при наличии домашнего сервера - это один из главных плюсов при выборе VPN-клиента. Да и цена вполне приемлема. Высокое качество технической поддержки.

Настройка OpenVPN-клиента для Windows 10

Нам понадобится установочный файл клиента, который легко найти по .

Важно выбрать установщик с вашей разрядностью системы.

.png)

После того, как ваш ПК загрузит установщик, запустите его и следуйте простым указанием. Сама установка очень проста и понятна. Достаточно начальных знаний английского языка.

.png)

.png)

.png)

.png)

.png)

.png)

На Рабочем столе вашего устройства появится ярлык программы. Кликаете по нему правой кнопкой мыши и перейдите в раздел Свойства. А там нажмите на опцию Дополнительно. Нам необходимо разрешить клиенту запускаться от имени администратора. Пару манипуляций и все готово.

.png)

.png)

.png)

Теперь необходимо зайти в Проводник. Пройдя путь C:\ Program Files\ OpenVPN, откройте папку config и извлеките из полученного на почту при покупке подписки, либо скачанного из личного кабинета архива файлы с расширением .ovpn

.png)

Теперь останется только запустить снова клиент OpenVPN и подключится к нужному серверу. Несколько секунд и у вас появится VPN-соединение к примеру с местоположением в Люксембурге.

.png)

.png)

Как видите, ничего сложного. Но многие задали наверно себе вопросы: «Где брать файлы? Как их купить? Это же дорого?»

Для этого вам необходимо зарегистрироваться на сайте, которую пройти очень легко и просто.

Затем следует зайти в раздел Мои лицензии

и совершить покупку. Правда, сможете купить не меньше 10 клиентов OPenVPN, которые обойдутся вам в год всего лишь 150 долларов. Согласитесь, не так уж и дорого.

Стоит заметить, что существует и бесплатная версия OpenVPN. Заходите по ссылке freeopenvpn.org/ .

Выбираете из списка понравившийся вам VPN-сервер, скачиваете его в формате .ovpn. Запускаете клиент OpenVPN и подключаетесь к выбранному вами серверу. Только будьте готовы к тому, что бесплатный VPN-сервер-это реклама, незащищенность и нет никакого шифрования.

Какие есть альтернативы OpenVPN?

Последнее время на рынке очень много VPN-решений как платных, так и бесплатных. До OpenVPN я использовал Hotspot Shield , у которого есть также бесплатная версия и расширение для браузера Google Chrome. Бесплатная версия мне не понравилась, потому что вечно доставала меня сообщениями, что у них есть Elite версия, которая якобы лучшая в мире и т.д. Хотя из личного опыта скажу, что часто в работе данный VPN-сервис подтормаживал, защиты очень мало и плохое шифрование. База доступных IP-адресов незначительная.

Следует также обратить свое внимание и на NordVPN . У него достаточно высокая скорость и безопасность. NordVPN работает в юрисдикции Панамы, его сеть включает в себя 559 серверов, расположенных в 49 странах мира. Серверы поддерживают ряд настроек для шифрования и особого использования - например, для обмена файлами или трансляции потокового медиа-контента. Cервис поддерживает до 6 одновременных подключений, так что вы можете подключить все ваши устройства сразу.

Довольно популярный в кругу продвинутых пользователей VPN-сервис Zenmate , имеющий немецкое происхождение. Довольно качественный, быстрый в платной версии, удобная защита и шифрование. Есть бесплатное расширение для браузеров, но там всего 5 свободных каналов. Поэтому пользоваться им неудобно. Плюс он требует регистрации, а потом достает рассылкой с рекламой и предложениями купить коммерческую версию.

Наверно многие в последние дни слышали и читали о VPN-сервисе TunnelBear с логотипом прикольного медвежонка. Он тоже имеет бесплатную версию, правда с ограниченным трафиком всего 500 МБ в месяц. Очень простой в управлении, легко включить и выключить одним нажатием. Но у знакомого стоит платная версия TunnelBear и он вечно жалуется, что сильно падает скорость соединения, иногда в 5 и более раз. Обращался в центр поддержки, где ответили, что это из-за защиты, которую они обеспечивают.

В сухом остатке

Как видите на рынке довольно много VPN-сервисов. Если вам необходимо как-то скрывать свой IP-адрес, чтобы использовать запрещенные или ограниченные в доступе у нас сервисы, то смело покупайте VPN-протокол. Все зависит от вашего желания и финансовых возможностей. По поводу бесплатных VPN помните, что за все нужно платить. Как говорит мой один знакомый: «Бесплатно - не значит даром».

Чем больше государства пытаются контролировать интернет и устанавливать там свою цензуру, тем больше набирают популярности различные сервисы обхода. Одно из свободных решений для организации частных виртуальных систем - это OpenVPN. Вы можете использовать один из уже развернутых в сети серверов или же развернуть программное обеспечение в своей системе.

В одной из предыдущих статей мы рассматривали . В этой же статье более подробно остановимся на настройке подключения к серверу с помощью различных программ в Linux и Android, а также попытаемся понять как работает эта служба.

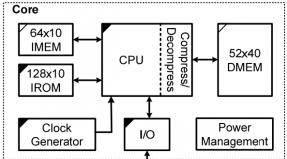

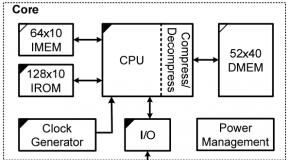

Вы уже знаете что программа организовывает виртуальную сеть между компьютерами и все данные в этой сети шифруются и недоступны для пользователей вне нее. Для достижения этой цели программа создает в системе виртуальное устройство tun0. Это такой же интерфейс, как и eth0 или wlan0, он имеет свой ip адрес. Весь трафик, который передается на этот интерфейс шифруется и передается в виртуальную сеть.

Поэтому для передачи трафика через OpenVPN будет достаточно добавить в несколько правил, которые будут заставлять трафик идти через интерфейс tun0.

Как пользоваться OpenVPN в Linux

Сначала рассмотрим как подключиться к OpenVPN из Ubuntu или любого другого Linux дистрибутива через терминал. Допустим, вы скачали файл конфигурации сервера.ovpn и хотите подключиться к этой сети. Для этого нужно установить клиент openvpn:

sudo openvpn ~/Загрузки/config.ovpn

После этого окно терминала закрывать нельзя и если OpenVPN сервер был настроен правильно, то он уже передал на машину правильные маршруты и ваш трафик идет через виртуальную сеть. Давайте посмотрим маршруты:

Здесь стоит обратить внимание на две строки:

0.0.0.0/1 via 192.168.243.1 dev tun0

169.254.0.0/16 dev enp2s0 scope link metric 1000

Первая направляет весь трафик системы на интерфейс tun0, а вторая более интересная, она разворачивает трафик ip сети 169.254.0.0 на реальный интерфейс. Если ее не будет, то весь трафик будет идти на tun0, в том числе и трафик от программы OpenVPN, который уже прошел этот интерфейс и получиться петля. Чтобы разорвать подключение в таком варианте достаточно нажать Ctrl+C в терминале, где вы запустили openvpn.

Второй способ использовать OpenVPN в Linux - это установить плагин openvpn для NetworkManager и подключатся с помощью него. Для установки этого пакета в Ubuntu выполните такую команду:

sudo apt-get install network-manager-openvpn

Теперь откройте апплет Network Manager, разверните "Соединение VPN" и выберите "Настроить соединение" :

В открывшемся окне нажмите кнопку "+" :

Затем выберите надпись "VPN" .

Снова смотрим таблицу маршрутизации:

В целом, NetworkManager создает другие правила, но они работают так же. Настройка клиента openvpn на ubuntu завершена.

Использование OpenVPN в Android

Вы можете пользоваться OpenVPN на любой платформе, в том числе и на Android. Для устройств было выпущено официальное приложение OpenVPN Connect. С помощью него вы можете подключиться к сети, как и в предыдущем варианте, с помощью ovpn файла. Вы можете установить это приложение из Google Play:

Откройте приложение, нажмите на кнопку меню, затем выберите "Import" -> "Import profile from SDCard" :

Выберите нужный файл и нажмите "Select" :

Затем осталось нажать "Connect" для подключения к сети:

Настройка клиента openvpn включает только импорт конфигурационного файла, больше ничего не нужно. Дальше ваш трафик будет направлен через VPN, здесь тоже вы можете посмотреть таблицу маршрутизации, если установлен эмулятор терминала:

Настройка клиента openvpn включает только импорт конфигурационного файла, больше ничего не нужно. Дальше ваш трафик будет направлен через VPN, здесь тоже вы можете посмотреть таблицу маршрутизации, если установлен эмулятор терминала:

Правда, здесь мы не увидим такой ситуации, как в Linux, маршрутизация на VPN в Android осуществляется немного по-другому.

Как пользоваться OpenVPN в Windows

Нельзя было не рассказать в этой статье как пользоваться OpenVPN GUI в Windows, тем более что это ненамного сложнее чем в Android. Нам нужно установить клиент OpenVPN. Вы можете скачать его на официальном сайте:

После загрузки запустите программу от имени администратора и пройдите все шаги мастера:

Интернет подобен морю. С пересылаемыми данными, как с судном во время путешествия, может случиться что угодно: они могут повредиться, затонуть в потоке информации или стать добычей «пиратов». Защитить особо ценные данные от кражи и потери помогают (VPN, ВПН) – системы закрытых каналов (туннелей), которые строятся внутри другой, более крупной сети. Одним из видов ВПН является OpenVPN.

Хотите научиться создавать виртуальные частные сети быстро и легко? Поговорим о преимуществах протокола OpenVPN, а также о настройках серверной и клиентской части принадлежащего ему ПО под Windows и Ubuntu.

Область применения и преимущества OpenVPN

Область применения

- Создание защищенных корпоративных сетей. Расстояние между узлами таких сетей не имеет значения.

- Защита информации в открытых общественных сетях.

- Подключение к Интернету нескольких хостов через общий шлюз.

- Доступ к запрещенным веб-ресурсам.

Преимущества

- Всё бесплатно. Большинство из нас не откажется от бесплатного Wi-Fi в кафе или в парке, но трафик, передаваемый по такому соединению, никак не защищен от перехвата. Бесплатное ПО OpenVPN направит его в закрытый туннель, поэтому ваши логины, пароли и другая секретная информация точно не утечет в чужие руки.

- Чтобы сделать свою сеть защищенной, не нужно покупать дополнительное оборудование.

- Весь передаваемый трафик сжимается, что обеспечивает высокую скорость связи (выше, чем при использовании IPSec).

- Гибкие настройки ПО позволяют сконфигурировать VPN любой сложности.

- Использование нескольких надежных алгоритмов шифрования обеспечивает очень высокую степень защиты данных.

- Не требуется перенастройки или отключения файерволов (сетевых экранов) и NAT (технологии преобразования ИП-адресов в сетях TCP/IP).

- Протокол поддерживают все основные операционные системы.

- Для установки и настройки программного обеспечения не нужны глубокие знания сетевых технологий, и даже у неспециалиста это занимает считанные минуты.

Настройка OpenVPN под Windows

Установка и настройка серверной части

Поскольку большинство из нас пользуется ОС Windows, знакомство с OpenVPN-технологией начнем с нее. Итак, подходящий дистрибутив и запустите инсталляцию.

В списке «Select components to install » (выберите компоненты для установки) отметьте всё.

Согласитесь на установку драйвера виртуального сетевого адаптера TAP Windows Adapter V9.

Установили? Теперь займемся созданием ключей и сертификатов VPN.

- Заходим в каталог %ProgramFiles%/OpenVPN/easy-rsa и запускаем пакетный файл init-config.bat – он скопирует в эту же папку файл vars.bat.sample в виде vars.bat . В дальнейшем пакет команд vars.bat будет задавать переменные для генерации сертификатов.

- После создания vars. bat открываем его с помощью блокнота и прописываем в выделенных строчках (после «=») любые данные. Сохраняем изменения.

- Далее запускаем от администратора командную строку и выполняем инструкцию перехода в /easy-rsa (cd % ProgramFiles%/ OpenVPN/ easy- rsa ). После этого последовательно запускаем vars. bat и clean- all. bat (загружаем переменные и удаляем ранее созданные ключи).

- Выполняем пакет команд build- ca. bat – этим мы создадим новый основной сертификат в каталоге %ProgramFiles%/OpenVPN/easy-rsa/keys. Заполнять данные об имени организации и прочее, что обведено на скриншоте рамкой, не обязательно – достаточно просто нажимать Enter.

- Запускаем build- dh. bat – этим мы создаем ключ Диффи-Хельмана. В папке /keys появится файл dh1024.pem .

- На очереди – ключ сервера: выполняем инструкцию build- key- server myVPN («myVPN» – это имя сервера, можете указать любое другое). Блок вопросов, начинающийся с «Country Name», пропускаем, нажимая Enter. На два последних вопроса – «Sign the certificate?» и следующий, отвечаем «Y».

- Дальше нам нужно получить ключ клиента: выполняем build- key user1 (user1 – имя клиента, можете заменить на другое). Если клиентских компьютеров несколько, повторяем операцию для каждого, не забыв изменить имя. Обведенный рамкой блок, как и раньше, пропускаем.

- Далее копируем из папки / easy- rsa/ keys в / OpenVPN/ config следующие файлы: dh1024.pem , ca.crt myvpn.crt , myvpn.key , user1. key, user1. crt . Последние четыре могут называться у вас по-другому. Почему, думаю, понятно.

- Следом в этой же папке создаем файл конфигурации сервера. Копируем приведенные ниже директивы в блокнот и, если нужно, меняем их параметры на свои. Сохраняем документ с расширением.ovpn и именем «Server ».

# Интерфейс (L3-туннель)

dev tun

# Протокол работы VPN

proto udp

# Используемый порт (можно указать любой свободный)

port 1234

# Список сертификатов и ключей (обратите внимание на имена)

ca ca.crt

cert myvpn.crt

key myvpn.key

dh dh1024.pem

# Тип шифрования данных

cipher AES-256-CBC

# Выделяем диапазон ИП-адресов

server 10.10.10.0 255.255.255.0

# Уровень отладочной информации

verb 3

# Используем сжатие

comp-lzo

persist-key

persist-tun

mssfix

# Задаем максимальное число повторяющихся событий

mute 25

# Количество одновременно подключенных клиентов (5)

max-clients 5

# Время жизни клиентской сессии

keepalive 10 120

# Видимость клиентами друг друга (разрешена)

client-to-client

# Выделяем каждому юзеру 1 адрес

topology subnet

# Устанавливаем задержку перед добавлением маршрута

route-delay

#Указываем, если хотим раздавать Интернет. Адреса DNS пишем те, которые прописаны в настройках интернет-подключения.

push «redirect-gateway def1»

push «dhcp-option DNS x.x.x.x»

Дополнительно о директивах серверного конфига читайте .

Далее для раздачи интернета заходим в каталог сетевых подключений, открываем свойства интерфейса, смотрящего в глобальную сеть, переходим на вкладку «Доступ », ставим метку напротив «Разрешить другим пользователям использовать это подключение… » и выбираем из списка сеть виртуального адаптера TAP-Windows adapter V9 – в моем примете это Ethernet 3.

- Создаем файл конфигурации клиента. Копируем следующий текст в блокнот и сохраняем документ с расширением.ovpn под именем «Client».

client

dev tun

proto udp

# IP или доменное имя VPN-сервера и порт подключения.

remote x.x.x.x 1234

ca ca.crt

cert user1.crt

key user1.key

cipher AES-256-CBC

comp-lzo

persist-key

persist-tun

verb 3

Другие директивы клиентского конфига смотрите .

Настройка клиентской части

Устанавливаем приложение на клиентский компьютер. Далее заходим на серверный, открываем каталог %ProgramFiles%/OpenVPN/config и копируем оттуда файлы ca.crt, Client.ovpn, user1.crt, user1. key в сетевую папку или на флешку. Переносим их в аналогичную папку клиентской машины.

Подключение

Чтобы запустить сервер, кликните по ярлыку «OpenVPN GUI» на рабочем столе. В трее появится иконка серого цвета. Щелкните по ней правой кнопкой мышки, выберите в меню команды «Server » и «Подключиться ».

При удачном подключении иконка сменит цвет на зеленый. При неудачном – кликните в меню «Посмотреть журнал »: в нем будет указана ошибка.

Подключение клиента выполняется таким же способом, только вместо «Server » выбираем в меню «Client ».

Настройка OpenVPN под Ubuntu

Начинаем с того, что, как и на Windows, устанавливаем пакет OpenVPN на серверную и клиентские машины. Директива установки консольной версии ПО через терминал следующая: sudo apt-get install openvpn . При желании можете установить графические версии пакетов из центра приложений Ubuntu.

Однако важнейший компонент – модуль easy-rsa, предназначенный для генерации сертификатов и ключей, в Linux-дистрибутив не входит. Его придется установить отдельно, выполнив команду: sudo apt- get install easy- rsa.

Настройка серверной части

- После инсталляции программы и дополнительного модуля создаем каталог «easy-rsa » в папке /etc/openvpn: sudo mkdir /etc/openvpn/easy-rsa. Копируем в него содержимое из места установки: cp -r /usr/share/easy-rsa /etc/openvpn/easy-rsa.

- Следом переходим в новый каталог: cd /etc/openvpn/easy-rsa/ и приступаем к созданию сертификатов и ключей.

- Открываем с помощью консольного редактора nano файл переменных vars (аналог vars.bat в Windows) и импортируем в него те же данные, что и в vars.bat, с измененными значениями:

KEY_COUNTRY=RU

KEY_PROVINCE=CA

KEY_CITY=SanFrancisco

KEY_ORG=OpenVPN

[email protected]

KEY_CN=changeme

KEY_NAME=changeme

KEY_OU=changeme

PKCS11_MODULE_PATH=changeme

PKCS11_PIN=1234

- Копируем криптографический пакет openssl: cp openssl-1.0.0. cnf openssl. cnf .

- Загружаем переменные из vars: source ./ vars .

- Удаляем ранее созданные данные: ./ clean- all .

- Создаем новый основной сертификат: ./ build- ca . Блок вопросов в рамке пропускаем.

- Следом – ключ Диффи-Хельмана: ./ build- dh .

- За ним – сертификат сервера: ./ build- key- server myVPN (myVPN, как вы помните, – это имя, у вас оно может быть другим). Выделенный блок пропускаем (на скриншоте он сокращен), на 2 последних вопроса отвечаем «Y».

- Последним создаем сертификат клиента: ./ build- key user1 (вместо «user1» можете придумать другое имя). При этом снова пропускаем выделенный на скрине блок и на два последних вопроса отвечаем «Y».

Все созданные ключи и сертификаты сохраняются в подкаталоге / etc/ openvpn/ easy- rsa/ keys . Перемещаем их в папку /openvpn: cp -r /etc/openvpn/easy-rsa/keys /etc/openvpn.

На завершающем этапе создаем файл конфигурации сервера в папке /etc/openvpn: nano / etc/ openvpn/ server. conf и заполняем его так же, как заполняли аналогичный документ на Windows. Единственное отличие – другие пути:

ca /etc/openvpn/keys/ca.crt

cert /etc/openvpn/keys/myvpn.crt

key /etc/openvpn/keys/myvpn.key

Наконец, создаем каталог для конфигурации клиентских машин: mkdir /etc/openvpn/ccd, и запускаем сервер: service openvpn start.

Если сервер не стартует, вероятно, в конфигурации допущена ошибка. Сведения о проблеме можно посмотреть в документе /var/log/openvpn.log с помощью команды tail -f /var/log/openvpn.log .

Настройка клиентской части

После установки приложения на клиентскую машину переносим на нее сгенерированные на сервере ключ и сертификаты и создаем конфиг.

Ключ и сертификаты – ca.crt , user1.crt и user1.key , находятся в папке /etc/openvpn/keys. Копируем их на флешку и вставляем в одноименную папку на компьютере клиента.

Файл конфигурации создаем с помощью nano: nano /etc/openvpn/client.conf, и заполняем по образцу Windows. Не забудьте прописать в нем правильные пути:

ca /etc/openvpn/keys/ca.crt

dh /etc/openvpn/keys/dh2048.pem

cert /etc/openvpn/keys/user1.crt

key /etc/openvpn/keys/user1.key

Всё готово. Для подключения к серверу используем ту же команду: service openvpn start.

Инструкция получилась длинной, но на самом деле выполнение этих действий занимает 5-10 минут. Более подробная информация о работе с OpenVPN находится в разделе «» официального сайта приложения. Пробуйте, и всё у вас получится!

Ещё на сайте:

Настройка OpenVPN на Windows и Ubuntu: что, зачем и как обновлено: Апрель 24, 2016 автором: Johnny Mnemonic