المرافق Cryptopro. تركيب الكريبتوبرو. تثبيت وتكوين CryptoPro

يعد إدخال الوسائل الحديثة لتحديد الهوية الشخصية خطوة كبيرة في تطوير إدارة المستندات الإلكترونية. يعتقد الكثيرون أن تطوير مثل هذا الاتجاه ليس له معنى عملي، وأن استخدام هذه الأدوات ضروري فقط لعدد صغير من المستخدمين، ولن يتجاوز التوقيع البسيط في الموثوقية والراحة أي شيء، ولكن هذا ليس هو الحال.

يتيح لك التوقيع الرقمي الإلكتروني تحديد صحة هويتك في تدفق المستندات الرقمية، مما يزيد من كفاءتها بشكل كبير ويوفر الوقت والمال.

التوقيع الرقمي الإلكتروني (أو EDS) هو، في جوهره، الدعائم الإلكترونية، والذي يسمح لك بحماية النسخة الرقمية من المستند من التزوير. يعرّف المشرع التوقيع الإلكتروني بأنه مماثل للتوقيع المكتوب بخط اليد، والذي يستخدم لغرض تحديد هوية الشخص في إدارة المستندات الإلكترونية.

أنواع التوقيع الرقمي

ومن الناحية العملية، يتم استخدام العديد من أشكال التوقيع الرقمي.

توقيع رقمي بسيطلا يحتوي على عناصر حماية التشفير. يتم ضمان الأمان باستخدام تسجيل الدخول وكلمة المرور ورموز الاتصال.

بشكل عام، يتم استخدامه فقط لتحديد هوية المستخدم فعليًا، ولا يستخدم لحماية مستند معين.

لا يزال بإمكان مثل هذا التوقيع التصديق على المستندات، ولكن هذا يتطلب الوفاء شروط معينة:

- إضافة إلى مستند محدد؛

- يتوافق الاستخدام مع قواعد تدفق المستندات الداخلية؛

- توفر معلومات حول هوية مرسل الملف.

غير ماهرويشير إلى توقيع معزز، ولكن درجة حمايته أقل من درجة الحماية التي يتمتع بها التوقيع المؤهل. ومع ذلك، في هذه الحالة، يتم بالفعل استخدام أساليب حماية التشفير. يتيح لك استخدام هذا التوقيع ليس فقط التوقيع على مستند، ولكن أيضًا إجراء تغييرات عليه ثم تأكيدها.

مؤهَلأنا أعتبر الخيار الأكثر أمانا. يتم استخدام أساليب حماية التشفير، والتي تؤكدها السلطات الخاصة. الاستخدام العملي أمر صعب، ولكن هناك ميزة لا شك فيها - الموثوقية. يمكنك توصيل مثل هذا التوقيع فقط في مركز شهادات خاص.

طرق الاختبار والخدمات والنتائج

يعد استخدام التوقيع الرقمي أمرًا عمليًا ومريحًا بلا شك. ومع ذلك، يجب أن يتمتع كل مستخدم بالمهارات اللازمة للتحقق من دقتها يحمي من الانتهاكات المحتملة من قبل الأطراف المقابلة.

ليس من الصعب التحقق. للقيام بذلك، ما عليك سوى استخدام إحدى الخدمات العديدة. وبالتالي، يمكنك التحقق من صحة المستند الموقع باستخدام التوقيع الرقمي الإلكتروني عن طريق تحميله على موقع الويب crypto.kontur.ru.

ستتيح لك هذه الخدمة تحليل المستند بسرعة والحصول على النتيجة. لاستخدامه، تحتاج إلى تكوين جهاز الكمبيوتر الخاص بك وفقًا لذلك، لكن الأمر ليس صعبًا، ما عليك سوى اتباع التعليمات الموجودة على الموقع.

إذا لم تتمكن من تثبيت التوقيع الإلكتروني على جهاز الكمبيوتر الخاص بك بنفسك، فيجب عليك الاتصال بمراكز التصديق. عند الانتهاء من عملهم، يتم إعداد شهادة التثبيت لمنشأة التوقيع الإلكتروني.

- فترة صلاحية الشهادة.

- هل التوقيع موجود في القائمة الملغاة؟

- هل التوقيع الرقمي من التوقيعات الصادرة عن المراكز المعتمدة؟

طريقة التحقق الأكثر شيوعًا هي التحقق من خلال بوابة خدمات الدولة. ومع ذلك، هناك العديد من الخدمات التي تتساوى تقريبًا في فعاليتها.

بشكل عام، يمكن تقسيم طرق التحقق إلى نوعين:

- التحقق من الوثيقة الموقعة بالتوقيع الرقمي.

- التحقق من التوقيع الرقمي نفسه.

هناك طريقة أخرى للتحقق من توقيعك الرقمي وهي تثبيت البرنامج المناسب على جهاز الكمبيوتر الخاص بك. تستخدم عادة كريبتوبرونظرًا للعديد من الوظائف الكاملة للعمل مع التوقيعات الرقمية.

نتيجة أي فحص هي تأكيد أو عدم التأكد من صحة التوقيع الرقمي أو الوثيقة الموقعة منه. تحتاج هذه الخدمات ببساطة إلى استخدامها للعمل، لأنها تضمن بشكل كامل أمن إدارة المستندات الإلكترونية.

إذا تم تنفيذ العمل عبر التوقيع الرقمي بشكل مستمر، فمن المستحسن استخدام برنامج من CryptoPro.

كيفية تثبيت التوقيع الرقمي

لتثبيت التوقيع الإلكتروني على جهاز الكمبيوتر، ستحتاج إلى تنزيل البرنامج المناسب واتباع التعليمات.

البرامج

أولا وقبل كل شيء، تحتاج إلى تثبيته على جهاز الكمبيوتر الخاص بك برنامج CryptoPro CSP. إضافي:

- قم بتشغيل البرنامج بأي من الطرق. كخيار، افتح لوحة التحكم، وقائمة "البرامج" وابحث عن ما تحتاجه هناك، أو ابحث عنه من خلال البحث إذا كان الموقع غير معروف. تشغيل كمسؤول.

- بعد بدء تشغيل البرنامج، ستظهر نافذة تحتاج فيها إلى العثور على علامة التبويب "الخدمة".

- بعد ذلك، ابحث عن قائمة "عرض الشهادات في الحاوية".

- تظهر نافذة التصفح، حيث يمكنك عرض معلومات حول اسم الحاوية والقارئ. انقر فوق موافق.

- في النافذة التالية "الشهادات في حاوية المفتاح الخاص" لا تحتاج إلى تنفيذ أي إجراءات. فقط تخطيها بالنقر فوق "التالي".

- ستظهر نافذة بها بيانات المستخدم. تحتاج إلى تحديد "خصائص".

- نقوم بتثبيت شهادة جديدة، للقيام بذلك، حدد "تثبيت الشهادة".

- في النافذة التالية، لا نفعل أي شيء ونضغط فقط على "التالي".

- بعد ذلك، تحتاج إلى تحديد العنصر "وضع كافة الشهادات في وحدة تخزين واحدة"، للقيام بذلك، انقر فوق "استعراض" وحدد المجلد "الشخصي".

- الخطوة الأخيرة هي النقر على "إنهاء".

الإضافات

يوجد أيضًا مكون إضافي مفيد من CryptoPro يسمح لك بإنشاء التوقيعات والتحقق منها على صفحات الويب. البرنامج الإضافي لمتصفح CryptoPro EDSيمكنه العمل مع أي متصفح حديث، بما في ذلك Chrome وYandex.

- توقيع المستندات لإدارة المستندات الإلكترونية.

- التحقق من صحة بيانات نموذج الويب.

- التصديق على أي ملفات مرسلة من جهاز الكمبيوتر الخاص بالمستخدم.

- توقيع الرسائل.

باستخدام البرنامج المساعد، يمكنك التحقق من التوقيعات الإلكترونية العادية والمحسنة. الميزة المهمة هي أنه يتم توزيعها مجانًا تمامًا.

لتثبيت البرنامج المساعد، لا تحتاج إلى أي مهارات خاصة؛ كل شيء يحدث تلقائيا. كل ما عليك فعله هو تشغيل ملف التثبيت، ثم تحديد "تشغيل" و"التالي" و"موافق". سيقوم البرنامج بكل شيء بنفسه.

لا يُسمح بنسخ المواد إلا عند استخدام رابط نشط لهذا الموقع.

تثبيت وتكوين CryptoPro للعمل مع التوقيعات الإلكترونية

للمشاركة في التداول الإلكتروني، يجب أن يكون لكل رائد أعمال توقيعه الرقمي الإلكتروني الخاص به. يعمل التوقيع الإلكتروني بمثابة نظير للتوقيع المكتوب بخط اليد، مما يمنح الوثيقة الإلكترونية قوة قانونية. للمشاركة في المزادات الإلكترونية على مواقع المشتريات الحكومية، من الضروري تقديم ضمانات عالية لموثوقية وصحة التوقيع المقدم في طلب المشاركة في المناقصة وفي جميع الوثائق ذات الصلة. من أجل مصادقة الأشخاص الذين يوقعون المستندات الإلكترونية، تم إنشاء أداة التشفير CryptoPro، والتي تتيح لك إنشاء التوقيعات الرقمية والتحقق منها.

قليلا عن المفاتيح

للحصول على التوقيع الرقمي الخاص بك، يجب عليك الاتصال بمركز شهادات معتمد (CA)، الذي يصدر شهادة جذر، بالإضافة إلى مفتاح عام وخاص.

شهادة جذر CAهو ملف بامتداد .cer يسمح للنظام بتحديد المرجع المصدق.

المفتاح العام للمشترك- هذا هو الملف الشخصي لمالك المفتاح الإلكتروني، ويستخدم للتحقق من موثوقية وصحة الوثيقة الموقعة. يمكن نشر المفتاح العام وإرساله بأي طريقة وإلى أي شخص؛ فهو معلومات عامة.

المفتاح الخاص للمشتركهي مجموعة من الملفات المشفرة المخزنة على الوسائط الإلكترونية. يستخدم مالك المفتاح الخاص رمز PIN السري للتفويض في النظام، وبالتالي، في حالة فقدانه، يجب على المشترك إلغاء مفتاحه على الفور من خلال مركز التصديق.

بعد تلقي التوقيع الإلكتروني، تحتاج إلى تثبيت برنامج على جهاز الكمبيوتر الخاص بك للعمل مع التوقيع الرقمي. يدعم برنامج cryptoprovider CryptoPro 3.6 معايير الدولة في الاتحاد الروسي: GOST R 34.10–2001، وGOST R 34.11–94، وGOST R 34.10–94.

الغرض الرئيسي من CryptoPro

- ضمان عملية إعطاء المستندات الإلكترونية أهمية قانونية من خلال استخدام التوقيعات الرقمية؛

- ضمان السرية ومراقبة سلامة المعلومات المشفرة؛

- مراقبة النزاهة وحماية البرامج من التغييرات غير المصرح بها.

تتوافق الأداة المساعدة CryptoPro 3.6 مع أنظمة التشغيل التالية:

بعد إصدار نظام التشغيل Microsoft Windows 10، تقوم CryptoPro أيضًا بتحديث برامجها وتعتمد الإصدار الجديد من CryptoPro CSP 4.0

تثبيت وتكوين CryptoPro

- على الموقع الرسمي cryptopro.ru، تحتاج إلى شراء الإصدار المطلوب من الأداة المساعدة وتثبيت cryptoprovider. قم بتشغيل CryptoPro CSP، وباستخدام مطالبات برنامج التثبيت، قم بتثبيت الأداة المساعدة على جهاز الكمبيوتر الخاص بك.

- بعد ذلك، تحتاج إلى تثبيت برنامج تشغيل دعم المعرف الإلكتروني. يمكن تخزين المفاتيح الخاصة على الأقراص المرنة والبطاقات الذكية والوسائط الإلكترونية الأخرى، ولكن الرموز المميزة على شكل سلسلة مفاتيح USB (eToken، وRutoken) تعتبر الأكثر ملاءمة. للتشغيل الصحيح للوسائط، قم بتثبيت برنامج التشغيل المناسب.

- ثم تحتاج إلى تكوين القراء. نقوم بتشغيل CryptoPro كمسؤول وفي النافذة التي تفتح، ابحث عن علامة التبويب "الأجهزة" وانقر على "تكوين القراء". في نافذة "إدارة القراء" التي تفتح، انقر فوق "إضافة". حدد القارئ المطلوب (على سبيل المثال، بالنسبة لـ eToken، حدد AKS ifdh 0). بعد التثبيت، انقر فوق "إنهاء".

- دعنا ننتقل إلى تثبيت شهادة مستخدم التوقيع الرقمي الشخصية. في علامة التبويب "الخدمة"، انقر فوق "تثبيت الشهادة الشخصية". دعنا نشير إلى المسار إلى ملف الشهادة بامتداد .cer.

- بعد ذلك، أدخل الرمز المميز في موصل USB الخاص بالكمبيوتر، مع الإشارة إلى الحاوية المخصصة لتخزين المفتاح الخاص. لتكوينه في الوضع التلقائي، يمكنك تحديد المربع بجوار "البحث عن الحاوية تلقائيًا". سيطالبك النظام بإدخال رمز PIN الخاص بك ووضع شهادتك الشخصية في وحدة التخزين. بعد التثبيت، انقر فوق "إنهاء".

- دعنا ننتقل إلى إعداد المتصفح للعمل مع بوابة المشتريات الحكومية. موقع zakupki.gov.ru يعمل فقط مع متصفح Internet Explorer.في خصائص المتصفح، تحتاج إلى تحديد علامة التبويب "الأمان"، حيث يجب عليك تحديد "المواقع الموثوقة" والنقر فوق "المواقع". في النافذة التي تفتح، تحتاج إلى تسجيل المواقع التالية:

- بعد ذلك، عليك الانتقال إلى موقع المشتريات الحكومية وفي العمود الأيسر من القائمة في قسم "متقدم"، ابحث عن عنصر "المستندات" وانقر على "ملفات لإعداد مكان العمل". قم بتنزيل جميع ملفات الإخراج وتثبيتها.

إقرأ أيضاً: بيع أموال المفلسين والمدينين

كيفية التحقق من تشغيل التوقيع الرقمي؟

أدناه فيديو موضوعي:

كيفية تثبيت cryptopro على جهاز الكمبيوتر خطوة بخطوة من أين تبدأ

شهادة التوقيع الرقمي(التوقيع الرقمي الإلكتروني) هو في الأساس مجموعة من الأرقام. يتم إنشاء هذه الأرقام عندما يتم تشفير مستند، والذي يعتمد على البيانات الشخصية اللازمة لتحديد هوية المستخدم. بعد تلقي التوقيع الرقمي من مركز الشهادات، يجب تثبيته. فقط بعد هذا سوف تكون قادرا على استخدامه. سنخبرك.

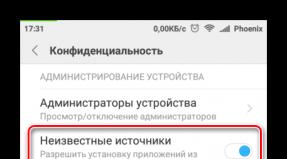

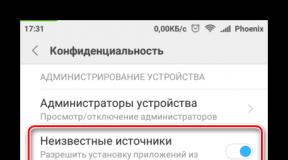

قبل تثبيت التوقيع الرقميتأكد من توفر البرنامج كريبتوبرو CSP. غياب هذا البرنامج يلغي إمكانية استخدام التوقيع الرقمي. تحميل كريبتوبرويمكنك بالذهاب إلى موقع رسميالمطورين. هذا برنامج مدفوع، ومع ذلك، ستحصل على فترة تجريبية مجانية تستمر لمدة 3 أشهر.

لنفترض أن البرنامج كريبتوبرولقد قمت بالفعل بتثبيته على جهاز الكمبيوتر الشخصي الخاص بك. الخطوات التالية ستخبرك، كيفية تثبيت شهادة ZCP على جهاز الكمبيوتر:

- افتح على جهاز الكمبيوتر الخاص بك " لوحة التحكم" في نافذة اللوحة، اختر من قائمة البرامج كريبتوبرو. قم بتشغيله بالنقر المزدوج على الفأرة (الزر الأيسر)؛

- في نافذة البرنامج قيد التشغيل، من قائمة علامات التبويب المختلفة، حدد "علامة التبويب" خدمة”;

- في علامة التبويب التي تفتح، انقر فوق العمود " عرض الشهادات في حاوية”;

- بعد ذلك، في النافذة التي تظهر، انقر على " مراجعة" تعرض هذه النافذة اسم القارئ والحاوية المتوفرة. قم بمراجعة المعلومات الواردة، ثم اضغط على “ نعم”;

- النافذة التي تفتح تحمل الاسم " الشهادات في حاوية المفتاح الخاص" يضعط " إضافي” دون أي تغييرات أو إدخال المعلومات؛

- سيتم فتح نافذة تخبرك عن المستخدم والرقم التسلسلي للتوقيع الإلكتروني ومدة صلاحيته. يختار " ملكيات”;

- في نافذة الشهادة التي تظهر، تحتاج إلى تثبيت واحدة جديدة. من السهل القيام بذلك عن طريق النقر على "" تثبيت الشهادة”;

- " معالج استيراد الشهادات" قم بمراجعة المعلومات المقدمة وانقر على " إضافي”;

- في النافذة الجديدة، حدد العنصر المسمى " ضع جميع الشهادات..."اضغط على " مراجعة”;

الآن أنت تعرف كيفية تثبيت شهادة التوقيع الرقمي على جهاز الكمبيوتر. استمتع بالبساطة وسهولة العمل مع التوقيع الرقمي الإلكتروني الفريد.

أخبر أصدقائك على الشبكات الاجتماعية

تعليقات 3

لقد قمت بإنشاء خوارزمية التثبيت، لكن لا يمكنني تسجيل الدخول إلى حسابي الشخصي للمشتريات الحكومية

كيفية تثبيت CryptoPro - كيفية تثبيت شهادة في CryptoPro؟

CryptoPRO هو مزود تشفير يسمح لك بإنشاء توقيع رقمي إلكتروني ويجعل من الممكن العمل مع الشهادات الرئيسية. هذه المقالة مخصصة لعملية تثبيت CryptoPRO على جهاز كمبيوتر شخصي. دعونا نلقي نظرة فاحصة على كيفية تثبيت CryptoPro CSP مجانًا.

ويرد وصف لهذه العملية في دليل المستخدم على الموقع الرسمي، ويتم تضمينه أيضًا عند شراء ترخيص. دعونا نلقي نظرة على الإجراء خطوة بخطوة.

لم يتم تثبيت البرنامج المساعد CryptoPro في المتصفح

قبل بدء العمل، يحتاج المستخدم إلى التأكد من عدم تثبيت إصدار قديم من المنتج على جهاز الكمبيوتر الخاص به. يتم إجراء التحقق في القائمة إذا كان عنصر CryptoPRO مفقودًا لم يتم تثبيت البرنامج المساعد CryptoPro في المتصفح.

إذا تم العثور على العنصر محل الاهتمام في القائمة، فستحتاج إلى التحقق مما إذا كان الإصدار قديمًا. للقيام بذلك، قم بتشغيل CryptoPRO، في علامة التبويب إدارة الترخيص في النافذة اليمنى، انظر إلى رقم الإصدار وفترة صلاحية الترخيص.

تحميل CryptoPRO CSP

بعد أن تبين ذلك لم يتم تثبيت المكون الإضافي لمتصفح CryptoPro EDSلنبدأ بتنزيل CryptoPRO CSP وتثبيته على جهاز الكمبيوتر الخاص بك.

وبما أن المزود هو وسيلة لحماية معلومات التشفير، فإن توزيعه يتم تسجيله وفقًا لذلك من قبل بعض السلطات الإشرافية. لتنزيل البرنامج سوف تحتاج إلى التسجيل. بعد ذلك، قم بالرجوع إلى الرابط الذي تم إرساله إلى بريدك الإلكتروني. بعد الضغط عليه، حدد CryptoPRO CSP من قائمة المنتجات.

تثبيت CryptoPRO على جهاز الكمبيوتر ر

تم تنزيل ملف التثبيت من قبل كيفية تثبيت CryptoPRO على جهاز الكمبيوتر الخاص بك.للتثبيت، قم بتشغيل الملف. إذا أصدر نظام الأمان تحذيرًا، فأنت بحاجة إلى السماح للبرنامج بإجراء تغييرات على جهاز الكمبيوتر الخاص بك. بعد ذلك، انقر فوق "تثبيت" وانتظر بضع دقائق. مشاركة المستخدم غير مطلوبة في هذه المرحلة. بعد التثبيت، يوصى بإعادة تشغيل جهاز الكمبيوتر الخاص بك.

مفتاح ترخيص CryptoPRO

الآن أدخل مفتاح الترخيص.

- في البرامج التي نبحث عنها CryptoPRO، حدد CryptoPRO CSP

- أدخل الرقم التسلسلي.

تأكد من أن الإصدار المثبت يطابق الإصدار الذي اشتريته. إذا كان لديك الإصدار 4.0، فحدد CryptoPRO CSP 4.0 وفقًا لذلك. يوصى بهذا الإصدار لنظام التشغيل Windows 10.

يعد حل CryptoPro Rutoken CSP بمثابة تطوير مشترك لشركتي CryptoPro وAktiv، والذي يدمج قدرات مزود التشفير CryptoPro CSP وRutoken USB tokens. إحدى الميزات المهمة لتقنية FKN هي تقسيم قوة التشفير بين مزود التشفير CryptoPro CSP وRutoken KP - وهو نموذج رمزي USB مشفر تم تكييفه خصيصًا لتقنية FKN، وتم تصنيعه على أساس Rutoken EDS.

يتم استخدام Rutoken KP في تقنية FKN لإنشاء أزواج المفاتيح، وتطوير مفاتيح الموافقة، وتنفيذ التوقيعات الإلكترونية، وما إلى ذلك. ويضمن تنفيذ هذه العمليات على متن الرمز المميز أعلى درجة من أمان المعلومات الأساسية. يتم استخدام Rutoken KP وتوفيره فقط كجزء من CryptoPro Rutoken CSP؛ ولا يتم توزيع رمز USB هذا بشكل منفصل.

في الإصدار الجديد من CryptoPro Rutoken CSP، بالإضافة إلى Rutoken KP، يوجد دعم لنموذج Rutoken EDS 2.0 القياسي لإنشاء أزواج المفاتيح وحاويات CryptoPro CSP وتخزينها بشكل آمن. يتم تخزين المعلومات الأساسية على Rutoken EDS 2.0 دون إمكانية استرجاعها. يوفر استخدام Rutoken EDS 2.0 كجزء من CryptoPro Rutoken CSP تكوينًا مثاليًا للحل من حيث التكلفة والإمكانيات للحالات التي لا يتم فيها فرض متطلبات متزايدة لمستوى حماية قنوات الاتصال مع حامل المفتاح.

يعد حل CryptoPro Rutoken CSP هو خليفة CryptoPro CSP CIPF ويدعم جميع إمكانياته. كما أنه مدمج بالكامل في البنية التحتية للمفتاح العام استنادًا إلى مركز شهادات CryptoPro CA.

غاية

تم تصميم CIPF CryptoPro Rutoken CSP للاستخدام في أنظمة PKI الروسية، وفي أنظمة إدارة المستندات الإلكترونية ذات الأهمية القانونية وفي أنظمة المعلومات الأخرى التي تستخدم تقنيات التوقيع الرقمي. مشتمل:

- في أنظمة البنك العميل عند توقيع أوامر الدفع؛

- وفي أنظمة إدارة الوثائق الآمنة؛

- في أنظمة جمع التقارير لتقديمها إلكترونيا؛

- في الهيئات الحكومية والإدارية على المستويين الاتحادي والإقليمي؛

- وفي جميع الحالات الأخرى حيث يكون من الضروري ضمان زيادة الحماية لمفاتيح المستخدم.

الاحتمالات

- يدعم كافة الوظائف CIPF كريبتوبرو CSP 3.9 .

- يوفر التكامل الكامل مع البنية التحتية لـ PKI المستندة إلى CryptoPro CA.

- يعمل أيضًا مع النموذج القياسي Rutoken EDS 2.0.

- باستخدام موارد الأجهزة الخاصة بـ Rutoken KP أو Rutoken EDS 2.0، يتم تنفيذ عمليات التشفير التالية:

- توليد أزواج المفاتيح GOST R 34.10-2001؛

- إنشاء توقيع إلكتروني وفقًا لـ GOST R 34.10-2001؛

- حساب مفتاح التفاوض Diffie-Hellman (RFC 4357).

- يوفر تخزينًا آمنًا واستخدامًا للمفاتيح الخاصة داخل الوسائط الرئيسية دون إمكانية استرجاعها.

حاملة المفاتيح الوظيفية

تطبق بنية FKN نهجًا جديدًا بشكل أساسي لضمان الاستخدام الآمن للمعلومات الأساسية المخزنة على وسائط الأجهزة.

بالإضافة إلى تكوين توقيع إلكتروني وإنشاء مفاتيح تشفير مباشرة في المعالج الدقيق، يمكن لحامل المفتاح أن يقاوم بشكل فعال الهجمات المتعلقة باستبدال قيمة التجزئة أو التوقيع في قناة الاتصال.

المزايا الرئيسية لـ FKN

- يتم استبعاد إمكانية استبدال التوقيع في بروتوكول التبادل؛ ويتم إنشاء التوقيع الإلكتروني في أجزاء: أولاً في الوسيط الرئيسي، ثم أخيرًا في جزء برنامج CSP.

- إنشاء مفاتيح التوقيع الإلكتروني ومفاتيح الموافقة، وكذلك إنشاء توقيع إلكتروني داخل القسم الاتحادي لعلوم الكمبيوتر.

- نقل قيمة التجزئة عبر قناة آمنة مما يلغي إمكانية الاستبدال.

- بمجرد إنشاء الحاوية، لا يتم تخزين مفتاح المستخدم سواء في حاوية المفاتيح أو في ذاكرة موفر التشفير، ولا يتم استخدامه بشكل صريح في تحويلات التشفير.

- حماية محسنة للبيانات عند إرسالها عبر قناة مفتوحة بسبب استخدام المصادقة المتبادلة لحامل المفتاح ومكون البرنامج باستخدام البروتوكول الأصلي استنادًا إلى إجراء EKE (تبادل المفاتيح الإلكترونية). في هذه الحالة، لا يتم إرسال رمز PIN، بل يتم إرسال نقطة على المنحنى الإهليلجي.

- زيادة خصوصية المفاتيح الخاصة.

- يمكن إنشاء المفتاح بواسطة FKN أو تحميله خارجيًا.

- إجراء عمليات التشفير على المنحنيات الإهليلجية مباشرة مع حامل المفتاح، ودعم التوقيعات الإلكترونية الروسية.

لتثبيت النظام بدون قرص التثبيت، يجب عليك تنزيل وتثبيت جميع توزيعات المكونات من هذا الدليل. يجب أن يتم التثبيت باستخدام حقوق المسؤول المحلي.

تثبيت CIPF CryptoPro CSP

قم بتنزيل وتثبيت توزيع CryptoPro CSP وفقًا للترخيص الذي تم شراؤه.

افتح برنامج CryptoPro CSP وأدخل الرقم التسلسلي للترخيص. اعتمادًا على جهاز الكمبيوتر الخاص بك، يمكن القيام بذلك بطرق مختلفة:

تثبيت برنامج التشغيل RuToken

قم بتنزيل المكونات وتثبيتها للعمل مع وسائط RuToken. (إذا كانت الشهادات مخزنة على وسائط فلاش، فتخط هذه الخطوة). عند تثبيت المكونات، افصل RuToken عن جهاز الكمبيوتر الخاص بك.

تثبيت كابيكوم

تثبيت شهادات المرجع المصدق

قم بتنزيل وتثبيت شهادات المرجع المصدق

تثبيت المتصفح وتكوينه

يعمل النظام في المتصفحات التالية: إنترنت إكسبلورر الإصدار لا يقل عن 11، موزيلا فايرفوكس، جوجل كروم، متصفح ياندكس، أوبرا.

من أجل التثبيت .

لكي يعمل Internet Explorer بشكل صحيح مع نظام Kontur.Extern، يجب عليك تشغيل الأداة المساعدة لتكوين المتصفح.

يمكنك أيضًا تكوين المتصفح يدويًا. للقيام بذلك، استخدم هذا.

لتثبيت متصفحات أخرى، اتصل بمسؤول النظام لديك.

تثبيت برنامج أدوبي ريدر

تنزيل وتثبيت برنامج أدوبي ريدر. استخدم الرابط إلى موقع Adobe الرسمي لبدء التثبيت، يجب عليك تحديد إصدار نظام التشغيل واللغة.

تثبيت الاختصار

لسهولة تسجيل الدخول، احفظه على سطح المكتب. بعد اكتمال التثبيت، يجب عليك إعادة تشغيل جهاز الكمبيوتر الخاص بك. قبل أن تبدأ العمل في نظام التقارير، لا تنس تثبيت شهادة التوقيع. استخدم الإرشادات لتثبيت شهادة شخصية.

اكتمل التثبيت

برمجة "كريبتوبرو سي إس بي"مصممة لمراقبة سلامة النظام وبرامج التطبيقات، وإدارة العناصر الرئيسية للنظام وفقًا للوائح التدابير الأمنية، والترخيص وضمان الأهمية القانونية للمستندات الإلكترونية عند تبادلها بين المستخدمين. بالإضافة إلى موفر العملات المشفرة نفسه، يتضمن CryptoPro CSP منتجات CryptoPro TLS وCryptoPro EAP-TLS وCryptoPro Winlogon وCryptoPro Revocation Provider.

الحل مخصص لـ:

- الترخيص والتأكد من الأهمية القانونية للمستندات الإلكترونية عند تبادلها بين المستخدمين، من خلال استخدام إجراءات إنشاء التوقيع الإلكتروني والتحقق منه (ES) وفقًا للمعايير المحلية GOST R 34.10-2001 / GOST R 34.10-2012 (باستخدام GOST R 34.11-94 / غوست آر 34.11-2012)؛

- ضمان السرية ومراقبة سلامة المعلومات من خلال تشفيرها وحمايتها من التقليد، وفقًا لـ GOST 28147-89؛

- ضمان الأصالة والسرية والحماية المقلدة للاتصالات عبر بروتوكول TLS؛

- مراقبة سلامة النظام وبرامج التطبيقات لحمايته من التغييرات غير المصرح بها وانتهاكات الأداء الصحيح؛

- إدارة العناصر الرئيسية للنظام وفقًا للوائح معدات الحماية.

الخوارزميات المنفذة

- يتم تنفيذ خوارزمية إنشاء قيمة دالة التجزئة وفقًا لمتطلبات GOST R 34.11-94 / GOST R 34.11-2012 "تكنولوجيا المعلومات. حماية معلومات التشفير. دالة تجزئة."

- يتم تنفيذ خوارزميات إنشاء التوقيع الإلكتروني والتحقق منه وفقًا لمتطلبات GOST R 34.10-2001 / GOST R 34.10-2012 "تكنولوجيا المعلومات. حماية معلومات التشفير. عمليات تشكيل والتحقق من التوقيعات الرقمية الإلكترونية.

- يتم تنفيذ خوارزمية تشفير / فك تشفير البيانات وحساب الإدخالات المقلدة وفقًا لمتطلبات GOST 28147-89 "أنظمة معالجة المعلومات. حماية التشفير."

عند إنشاء مفاتيح خاصة وعامة، من الممكن توليدها بمعلمات مختلفة وفقًا لـ GOST R 34.10-2001 / GOST R 34.10-2012.

عند إنشاء قيمة دالة التجزئة والتشفير، من الممكن استخدام عقد بديلة مختلفة وفقًا لـ GOST R 34.11-94 وGOST 28147-89.

أنواع الوسائط الرئيسية المدعومة

- الأقراص المرنة 3.5؛

- البطاقات الذكية التي تستخدم أجهزة قراءة البطاقات الذكية التي تدعم بروتوكول PC/SC؛

- أجهزة لوحية ذات ذاكرة تعمل باللمس DS1993 - DS1996 تستخدم أجهزة Accord 4+ أو قفل إلكتروني "Sobol" أو "Krypton" أو قارئ كمبيوتر لوحي DALLAS مزود بذاكرة تعمل باللمس (إصدار Windows فقط)؛

- مفاتيح إلكترونية مع واجهة USB (رموز USB)؛

- الوسائط القابلة للإزالة مع واجهة USB؛

- سجل نظام التشغيل ويندوز؛

- ملفات نظام التشغيل سولاريس/لينكس/فري بي إس دي.

| سي اس بي 3.6 | سي اس بي 3.9 | سي اس بي 4.0 | سي اس بي 5.0 | |

|---|---|---|---|---|

| ويندوز سيرفر 2016 | x64* | x64** | x64 | |

| ويندوز 10 | x86 / x64* | x86 / x64** | x86/x64 | |

| ويندوز سيرفر 2012 R2 | x64 | x64 | x64 | |

| ويندوز 8.1 | x86/x64 | x86/x64 | x86/x64 | |

| ويندوز سيرفر 2012 | x64 | x64 | x64 | x64 |

| ويندوز 8 | x86/x64 | x86/x64 | x86/x64 | |

| ويندوز سيرفر 2008 R2 | x64/ايتانيوم | x64 | x64 | x64 |

| ويندوز 7 | x86/x64 | x86/x64 | x86/x64 | x86/x64 |

| ويندوز سيرفر 2008 | x86 / x64 / إيتانيوم | x86/x64 | x86/x64 | x86/x64 |

| ويندوز فيستا | x86/x64 | x86/x64 | ||

| ويندوز سيرفر 2003 R2 | x86 / x64 / إيتانيوم | x86/x64 | x86/x64 | x86/x64 |

| ويندوز سيرفر 2003 | x86 / x64 / إيتانيوم | x86/x64 | x86/x64 | x86/x64 |

| ويندوز إكس بي | x86/x64 | |||

| ويندوز 2000 | x86 |

CSP CryptoPro هي أداة برمجية تجارية موثوقة مصممة لإضافة حماية التشفير والتحقق منها على المستندات المهمة والملفات الأخرى التي تتطلب توقيعًا رقميًا إلكترونيًا (EDS). البرنامج مخصص في المقام الأول للشركات التي تحولت إلى إدارة المستندات الإلكترونية. بفضله، من الممكن ضمان الصلاحية القانونية للأوراق المالية الفردية المقدمة حصريًا في شكل رقمي. في جوهره، التوقيع الرقمي هو نوع من التناظرية للختم الرطب للمستندات المادية.

يتوافق هذا الحل مع جميع معايير GOST الحالية التي تنظم التحكم في المعلومات وسلامة البيانات أثناء النقل. لإدارة خوارزميات الأمان المستخدمة، يوفر CSP CryptoPro مديرًا خاصًا، وهو مسؤول أيضًا عن تعيين المعلمات الأخرى للبرنامج. بالإضافة إلى ذلك، تتضمن مجموعة موفر العملات المشفرة الأدوات المسؤولة عن "إصدار" الشهادات والتحقق منها. ويتضمن أيضًا وحدة CryptoPro Winlogon. وتتمثل مهمتها الرئيسية في إجراء المصادقة الأولية للمستخدمين الجدد في بيئة Windows. يعتمد تشغيل هذا المكون على بروتوكول Kerberos V5، ويتم التفويض بعد التحقق من شهادة رمز USB المميز أو البطاقة الذكية أو أي وسائط رئيسية أخرى مستخدمة في المؤسسة. بشكل عام، يتيح لك موفر التشفير استخدام مجموعة متنوعة من أنواع الوسائط الرئيسية. بالنسبة للشركات التي تستخدم أجهزة كمبيوتر قديمة نسبيا، هناك حتى إمكانية استخدام الأقراص المرنة بتنسيق 3.5.

استنادا إلى حقيقة أن هذا حل برمجي تجاري حصري، فمن السهل تخمين أنه يتم دفعه. على الرغم من أن المطور CryptoPro يرجى تقديم نسخة تجريبية من أداته، والتي لا يمكن استخدامها إلا خلال الثلاثين يومًا الأولى. بعد هذه الفترة، سوف تحتاج إلى شراء ترخيص.

دلائل الميزات

- يحتوي على أدوات لإضافة والتحقق من التوقيعات الرقمية الإلكترونية (EDS)؛

- يمكن إضافة والتحقق من الشهادات الرقمية الصادرة؛

- يعطي الوزن القانوني للنسخ الإلكترونية من الوثائق؛

- يمكن إجراء المصادقة بعد التحقق من الشهادة على الوسيط الرئيسي؛

- يضمن السيطرة على سلامة المعلومات المرسلة؛

- تتوافق الخوارزمية المستخدمة لإنشاء مجموعات التجزئة والخوارزميات الأخرى التي يستخدمها البرنامج تمامًا مع معايير GOST هذه.